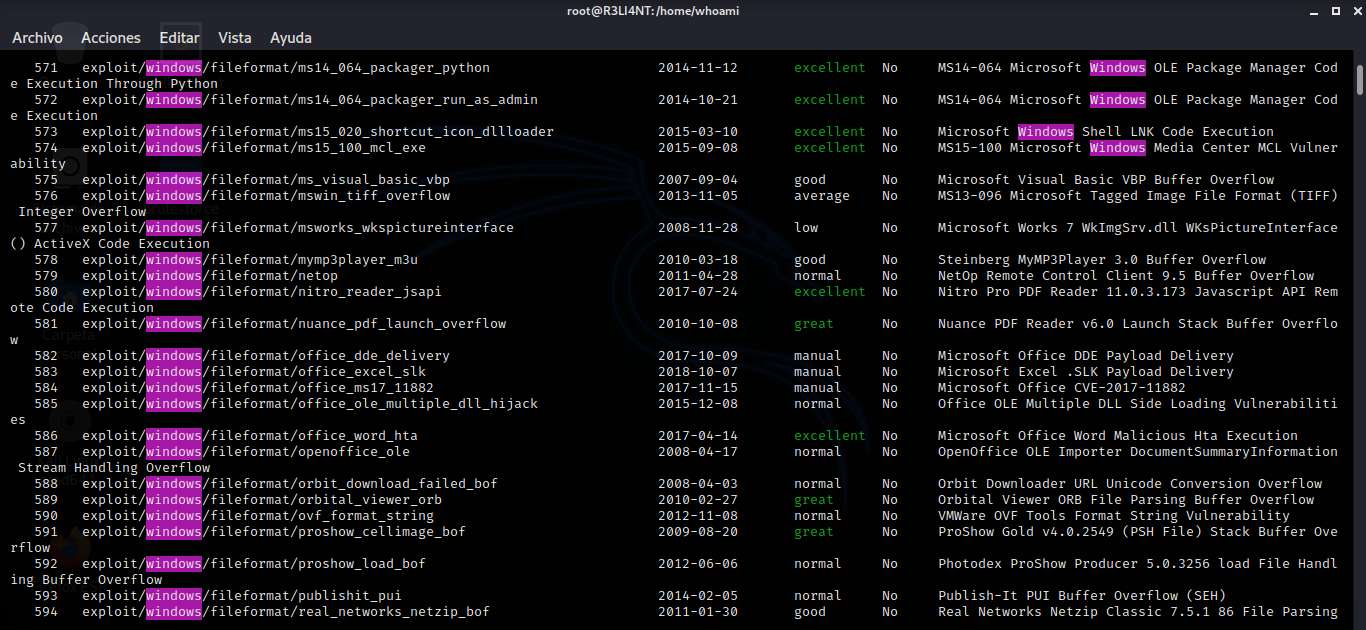

CLI, líneas de terminal de interfaz de línea de comandos, direcciones de red, conexiones locales, puertos mostrados, pantalla de supervisión de comandos primer plano, letras blancas Fotografía de stock - Alamy

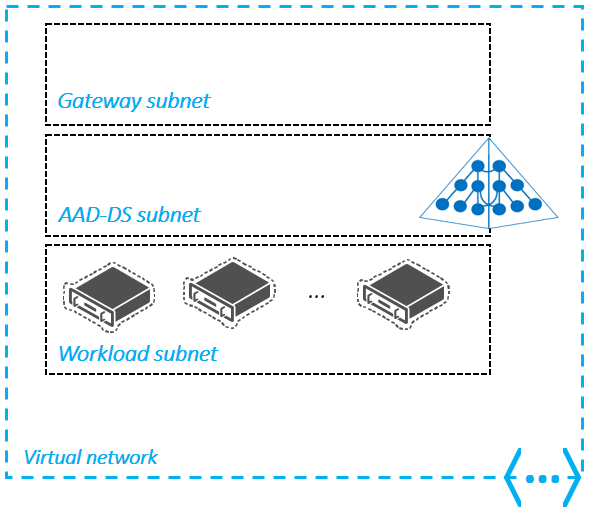

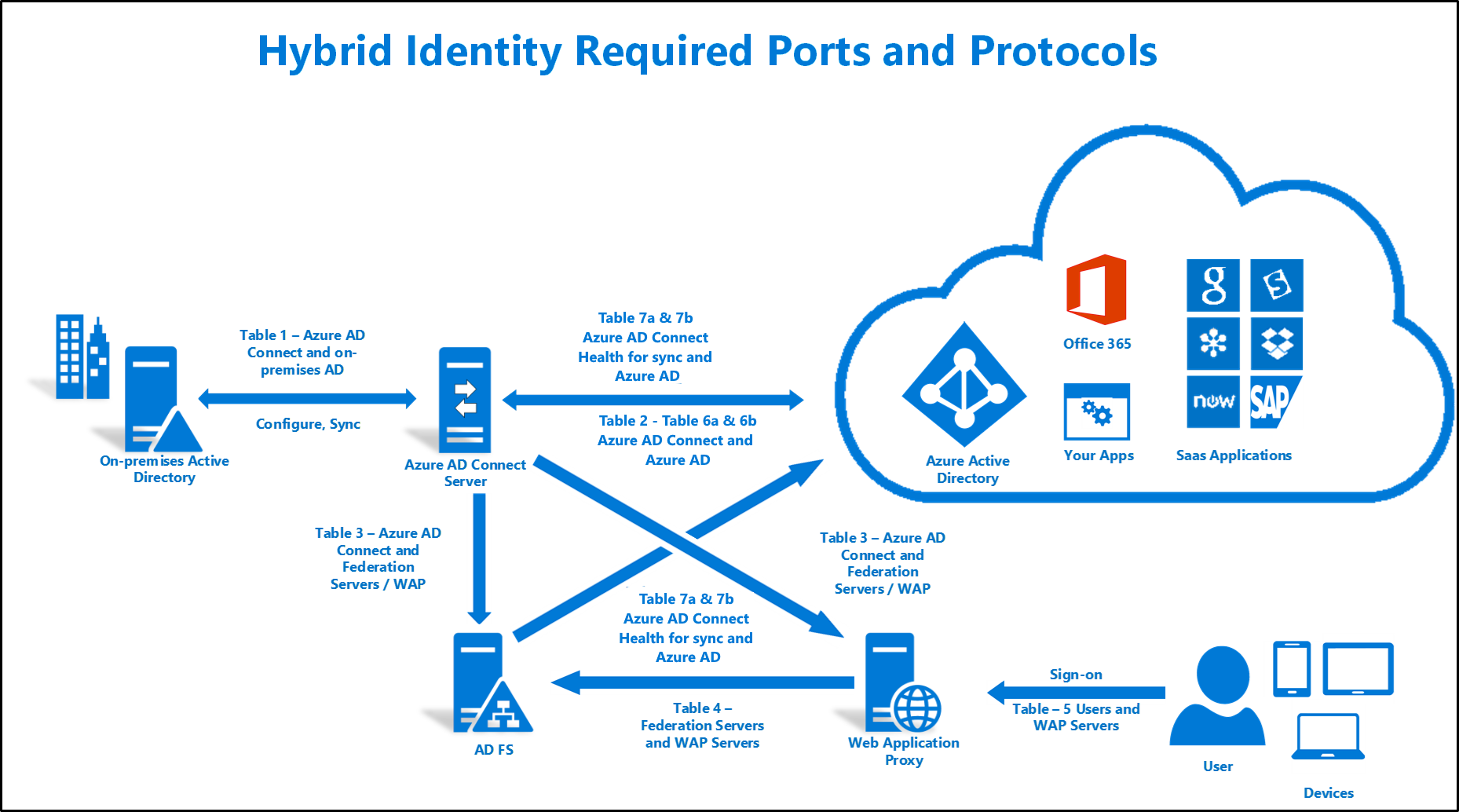

Recursos compartidos de archivos de Azure en un entorno híbrido - Azure Architecture Center | Microsoft Learn

![Solucionado: [SOLUCIONADO] Conectar impresora a Livebox Fibra - Página 7 - Comunidad Orange Solucionado: [SOLUCIONADO] Conectar impresora a Livebox Fibra - Página 7 - Comunidad Orange](https://comunidad.orange.es/t5/image/serverpage/image-id/16703iB28EF3A809590ADB?v=v2)